Toegangsbeheer implementeert het principe van least privilege dat gebruikers en agents alleen de permissies geeft die ze nodig hebben om hun werk te doen.

Gebruikersbeheer

Voeg gebruikers toe, beheer en verwijder ze in je organisatie via het Instellingenpaneel.Toegang tot Instellingen

Klik op je naam linksonder in het WonkaChat-dashboard en selecteer vervolgens Gebruikersbeheer. Alleen beheerders hebben toegang tot gebruikersbeheerfuncties.

Nieuwe Gebruikers Uitnodigen

Stuur e-mailuitnodigingen naar gebruikers die je wilt toevoegen aan je organisatie. Gebruikers ontvangen een uitnodigingslink om hun account aan te maken en lid te worden.

Rol Toewijzen

Kies of de nieuwe gebruiker een Admin of een Gebruiker wordt bij het versturen van de uitnodiging.

Je kunt gebruikersrollen op elk moment wijzigen nadat ze lid zijn geworden van de organisatie.

Bestaande Gebruikers Beheren

Rollen Wijzigen

Rollen Wijzigen

Promoveer gebruikers tot beheerders of verwijder adminrechten wanneer verantwoordelijkheden veranderen.

Gebruikers Verwijderen

Gebruikers Verwijderen

Verwijder gebruikers permanent uit je organisatie. Hoewel je gebruikers gemakkelijk kunt verwijderen en opnieuw toevoegen, worden alle gegevens die aan het account zijn gekoppeld permanent verwijderd en kunnen niet worden hersteld.

Rolgebaseerde Permissies

WonkaChat gebruikt een eenvoudig twee-rollen-systeem voor duidelijke permissiegrenzen.Beschikbare Rollen

Gebruiker

Persoonlijke agent creatie• Maak hun eigen persoonlijke AI-agents

• Gebruik agents gedeeld door beheerders

• Wijzig gedeelde agents alleen indien toestemming verleend

• Toegang alleen tot persoonlijk gemaakte agents of door admin gedeelde agents

• Gebruik agents gedeeld door beheerders

• Wijzig gedeelde agents alleen indien toestemming verleend

• Toegang alleen tot persoonlijk gemaakte agents of door admin gedeelde agents

Gebruikers kunnen agents niet delen met anderen, alleen beheerders kunnen agents organisatiebreed beschikbaar maken.

Beheerder

Volledige organisatiecontrole• Beheer alle gebruikers

• Maak, wijzig en deel agents organisatiebreed

• Beheer agent-permissies (wie kan bekijken/wijzigen)

• Promoveer gebruikers tot beheerdersrollen

• Maak, wijzig en deel agents organisatiebreed

• Beheer agent-permissies (wie kan bekijken/wijzigen)

• Promoveer gebruikers tot beheerdersrollen

Admins hebben volledige controle behalve dat ze andere beheerders’ privileges niet kunnen overschrijven.

Agent Zichtbaarheidsbereik

- Persoonlijke Agents

- Gedeelde Agents

Agents gemaakt door gebruikers zijn standaard privé en alleen zichtbaar voor de maker.Gebruikers kunnen hun persoonlijke agents niet organisatiebreed delen. Alleen beheerders kunnen agents delen.

AI-Agents Delen

Beheerders kunnen AI-Agents direct vanuit het Agent Builder-paneel delen.- Ik ben een Beheerder

- Ik ben een Gebruiker

Als beheerder beheer je het delen van agents vanuit het Agent Builder-paneel.

Hoe een Agent te Delen

Open Agent Builder

Navigeer naar de agent die je wilt delen (of maak een nieuwe) in de Agent Builder.

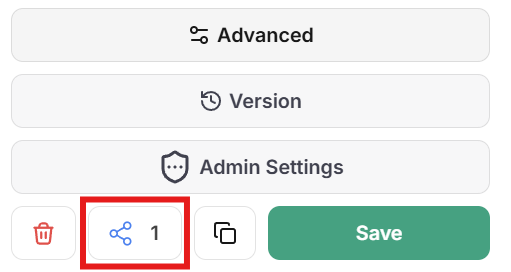

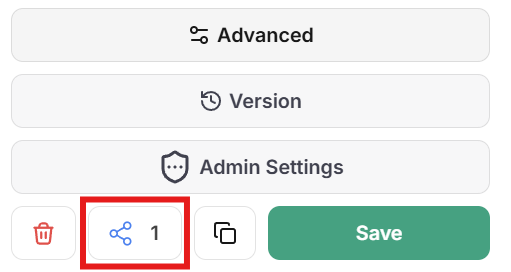

Configureer Deelinstellingen

In het Agent Builder-paneel vind je deelopties:

- Deel met de hele organisatie, of

- Deel met specifieke gebruikers

- Viewer: Kan de agent bekijken en gebruiken (geen wijzigingen)

- Editor: Kan de agent bekijken, gebruiken en wijzigen

- Owner: Heeft volledige controle inclusief delen en verwijderen

Bekijk Tool Toegang

Verifieer voor het delen welke tools en MCP-verbindingen de agent heeft. Zorg ervoor dat ze geschikt zijn voor alle gebruikers die toegang zullen hebben.

Tool-restrictie

Bij het maken van een AI-agent kun je precies bepalen tot welke tools deze toegang heeft. Dit zorgt ervoor dat agents alleen de mogelijkheden hebben die ze nodig hebben om hun beoogde functie uit te voeren.Hoe Tool-restrictie Werkt

Wanneer je een MCP-verbinding (zoals Outlook, GitHub of Slack) aan een agent toevoegt, kun je individuele tools binnen die verbinding selectief in- of uitschakelen. Bijvoorbeeld, als je de Outlook MCP-verbinding aan een agent toevoegt:- Je kunt tools zoals “concept e-mail” en “e-mails lezen” behouden

- Je kunt tools zoals “e-mail verzenden” en “e-mail verwijderen” verwijderen

Tool-restrictie vindt plaats op agent creatieniveau. Elke agent kan verschillende tool-toegang hebben op basis van zijn beoogde doel.

Waarom Tools Beperken?

Onbedoelde Acties Voorkomen

Onbedoelde Acties Voorkomen

Door tools te verwijderen die onomkeerbare acties uitvoeren (e-mails verzenden, bestanden verwijderen, code implementeren), elimineer je het risico dat agents fouten maken of prompts verkeerd interpreteren.Beveiliging door afwezigheid: Als een agent de “e-mail verzenden” tool niet heeft, is het onmogelijk om een e-mail te verzenden (zelfs per ongeluk).

Risico Oppervlak Minimaliseren

Risico Oppervlak Minimaliseren

Hoe minder tools een agent heeft, hoe minder er fout kan gaan. Verminder het aanvalsoppervlak door agents alleen de specifieke mogelijkheden te geven die ze nodig hebben.Voorbeeld: Een data-analyse agent heeft geen tools nodig om gegevens te wijzigen of verwijderen. Hij moet alleen leestoegang krijgen.

Doelgerichte Agents

Doelgerichte Agents

Maak gespecialiseerde agents geoptimaliseerd voor specifieke taken door ze precieze toolsets te geven.Voorbeeld: Een “Concept E-mail” agent met Outlook MCP maar alleen concept tools ingeschakeld. Hij moet geen verzend-, verwijder- of doorstuurmogelijkheden krijgen.

Voorbeeld: E-mail Concept Agent

Het verschil tussen een nuttige concept assistent en een potentieel beveiligingsrisico komt vaak neer op één enkele tool.- ✅ Goed Voorbeeld: Verzend Tool Uitgeschakeld

- ❌ Slecht Voorbeeld: Verzend Tool Ingeschakeld

Dezelfde agent, maar met de Zonder toegang tot de

send-email tool beperkt.Het Resultaat:send-email tool kan de agent alleen inhoud opstellen. De gebruiker beoordeelt het, maakt indien nodig wijzigingen en verzendt handmatig wanneer klaar.Veilig: Gebruiker behoudt volledige controle over wanneer en wat wordt verzonden. Agent biedt waarde zonder risico.

Safe Mode: Human-in-the-Loop

Safe Mode zorgt ervoor dat je elke actie goedkeurt die een AI Agent wil ondernemen voordat deze wordt uitgevoerd.Visuele Gids Komt Binnenkort: We maken een stapsgewijze visuele gids met screenshots die precies laat zien hoe Safe Mode werkt, inclusief de goedkeuringsdialoog en beslissingsworkflow.

Hoe Safe Mode Werkt

Identificeer Wanneer Safe Mode te Gebruiken

Schakel Safe Mode in voor agents die risicovolle operaties uitvoeren:

- Communicatie verzenden (e-mails, berichten, posts)

- Productiegegevens wijzigen of verwijderen

- Code of configuraties implementeren

- Financiële transacties uitvoeren

Agent Vraagt Actie

Wanneer een AI-agent een tool wil gebruiken of een actie wil uitvoeren, pauzeert het en vraagt om je goedkeuring.Je ziet precies wat de agent wil doen, welke tool het wil gebruiken en welke parameters het zal doorgeven.

Je Beoordeelt & Beslist

Beoordeel de gevraagde actie en besluit of je:

- Toestaat: De actie wordt uitgevoerd zoals gevraagd

- Weigert: De actie wordt geblokkeerd en de agent gaat verder zonder deze uit te voeren

Actie Wordt Uitgevoerd of Geblokkeerd

- Indien goedgekeurd, wordt de actie uitgevoerd en ontvangt de agent de resultaten

- Indien geweigerd, wordt de agent geïnformeerd dat de actie niet was toegestaan en kan de aanpak worden aangepast

Je kunt Safe Mode uitschakelen voor vertrouwde agents die routinematige taken uitvoeren, maar het wordt aanbevolen voor agents met toegang tot krachtige tools.

Toegangsbeheer Adviezen

Beperk Beheerders

Verleen adminrollen alleen aan degenen die volledige organisatiecontrole nodig hebben. Minder admins = gemakkelijkere auditing en verminderd risico.

Begin Restrictief

Begin met minimale tool-toegang en permissies, en voeg alleen toe indien nodig. Het is gemakkelijker om toegang te verlenen dan te herstellen van fouten.

Regelmatig Beoordelen

Controleer periodiek wie toegang heeft tot welke agents en tools, en pas aan naarmate rollen en verantwoordelijkheden veranderen.

Test met Safe Mode

Test altijd nieuwe agents met Safe Mode ingeschakeld om te observeren welke acties ze proberen voordat je autonome operatie toestaat.